Гобіт вирушає у незвідані землі, щоб викрасти коштовний камінь, який знаходиться в печері під охороною сплячого дракона.

Приблизно так уявляють собі перехід на роботу з хмарними рішеннями співробітники, які відповідають за безпеку. Ця „подорож” здається повною перешкод та небезпек. Є безліч конфігурацій безпеки, стандартів та завдань, які потрібно виконати, не говорячи вже про незліченні загрози безпеці. Але це не завжди так складно, як ви гадаєте.

Перехід до хмарних рішень є вигідним і з фінансової точки зору. Хмара зменшує апаратні витрати, сприяє співпраці між командами та забезпечує кращий захист даних.

У сьогоднішньому пості пропонуємо вам п’ять порад, як захистити дані вашої організації, якщо ви вирішили працювати з хмарними сервісами. Зробімо цю «непередбачувану» подорож безпечною та зрозумілою.

-

Використовуйте багатофакторну автентифікацію (БФА)

Традиційні методи веб-безпеки, такі як перевірка імені користувача та паролю, не підходять для захисту даних, які ви зберігаєте в хмарі. Але не хвилюйтеся - ви можете додати додатковий рівень захисту завдяки багатофакторній автентифікації. Це дешевий, але ефективний метод перевірки користувачів, які намагаються отримати доступ до хмарних застосунків та конфіденційних даних.

Багатофакторна автентифікація дозволяє перевірити особу користувача за допомогою підтвердження через SMS-повідомлення, push-сповіщення чи ключі безпеки. Простіше простого: щоб отримати доступ до даних, потрібно підтвердити особу на телефоні.

Додайте багатофакторну автентифікацію до своїх хмарних застосунків, щоб захиститись від витоку даних через викрадені або слабкі паролі. Багато компаній, в тому числі Google, зробили БФА обов'язковою навіть для користувачів електронної пошти, що підтверджує ефективність цього методу захисту.

З теми: The Role of Cloud in SaaS

-

Персоналізований доступ до хмарних застосунків

Мета проста, але надзвичайно важлива: забезпечити уповноважених працівників доступом до конфіденційних даних.

Компанії роблять велику помилку, коли надають доступ до кожної програми та файлу всім членам команди. Це загрожує витоком великої кількості інформації.

У найгіршому випадку лише один фішинг-мейл дозволить третім сторонам отримати доступ до конфіденційних даних. Або хтось з працівників може скопіювати інформацію на особистий диск, де кіберзлочинці з легкістю її вкрадуть.

Як визначити рівні доступу до хмарних даних для співробітників?

Знайдіть кваліфікованого спеціаліста з веб-безпеки, який допоможе визначити, які саме права доступу надати кожному з працівників організації. Таким чином, ви зменшите ризик отримання хакерами доступу до конфіденційної інформації, навіть у разі втрати працівником облікових даних.

-

Моніторинг активності користувачів

Моніторинг активності користувачів - це технологія, яка реєструє кожну дію користувача, що дозволяє створити більш безпечне середовище для зберігання конфіденційних даних.

Постійний моніторинг допомагає співробітникам, що відповідають за безпеку, помітити незвичні та підозрілі способи взаємодії з даними. Серед найпоширеніших сценаріїв, які викликають підозру, є незвично великий експорт даних, зміна профілю користувача, часті зміни даних для входу та спроби отримати доступ до інформації з обмеженим доступом.

Більшість хмарних програм, що гарантують безпеку даних, дозволяють контролювати наступні дії:

- Зміна користувацьких даних для входу

- Запити користувачів та запуск звітів

- Зміна дозволів та профілів

- Вхід користувачів до облікового запису (з реєстрацією часу та місця доступу)

- Тенденції отримання доступу

- Дії користувачів у профілі за день, місяць та рік.

Окрім цього, моніторинг допомагає виявити підозрілі дії. Наприклад, якщо працівник, який звільняється, вирішить експортувати конфіденційні дані, адміністратор зможе розпізнати цю дію.

-

Автоматизовані перевірки безпеки

Уявіть собі. Велика компанія, яка займається медичним страхуванням та має декілька хмарних застосунків. Зі збільшенням кількості клієнтів компанія збільшила потужність сервера, але для контролю за усіма процесами все ще винаймає лише двох інженерів.

Чи потрібно більше співробітників? Відповідь - ні, якщо використовувати автоматизацію процесів. Вже наявні інженери можуть запускати та керувати автоматичними перевірками із заздалегідь визначеними конфігураціями безпеки.

Автоматизовані перевірки - це спосіб дотримання заходів безпеки та підвищення загальної безпеки. Після введення автоматизації ви можете помітити, що:

- Операції із гарантування безпеки займають менше часу. Ваші ІТ-спеціалісти виконують невелику кількість операцій вручну

- Перевірки безпеки є більш регулярними. Автоматизація означає, що процеси перевірки відбуваються без участі людей, часто у фоновому режимі

- Дотримання правил безпеки стало більш ретельним, а спеціаліст з веб-безпеки щасливішим, оскільки витрачає менше часу на рутинні завдання

- Загроз, спричинених людською помилкою, стало менше. Автоматизація не потребує участі людей у багатьох процесах веб-безпеки.

Перегляньте варіанти автоматизації, які пропонує обраний вами постачальник хмарного рішення або систем безпеки. Зазвичай вони дозволяють автоматизувати численні регулярно повторювані процеси. Наприклад, згаданий моніторинг активності користувачів може автоматизувати велику кількість перевірок.

-

Навчання співробітників

Добре навчені спеціалісти є одним із найкращих засобів захисту від витоку даних. Дослідження говорять, що 20% усіх зареєстрованих витоків даних сталося через недбалість співробітників - більше, ніж через віруси (19%) та збої у роботі програмного забезпечення (17%).

Ось чому наступним кроком є навчання працівників. Навчання навичкам хмарної безпеки дасть вашому персоналу досвід, необхідний для запобігання витоку даних.

Ось декілька ідей, як можна провести тренінг з безпечного використання хмарних сервісів:

- Попросіть спеціалістів із веб-безпеки знайти якісні ресурси для початківців, наприклад, курси та вебінари. Пізніше ви зможете поділитися цими ресурсами з іншими працівниками

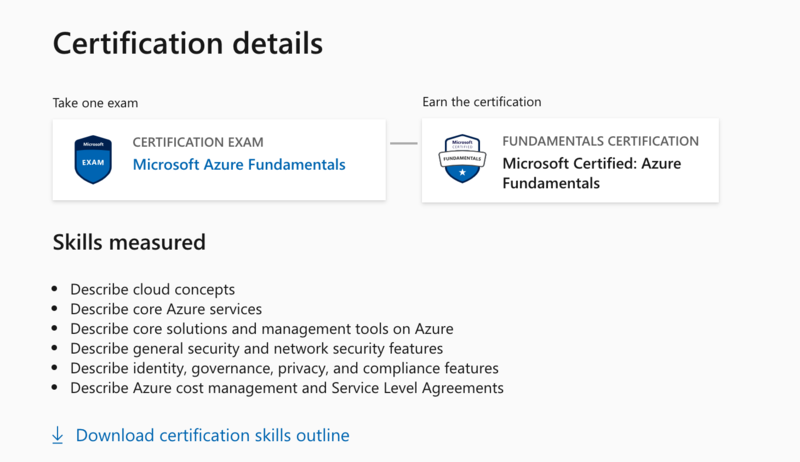

- Запропонуйте співробітникам пройти сертифікацію хмарних сервісів для початківців (приклади: AWS Cloud Practitioner та Microsoft Certified: Azure Fundamentals). Наприклад, курс від корпорації Майкрософт дозволяє дізнатись більше про "загальні функції безпеки та захист мереж" - саме те, що потрібно знати вашим працівникам.

Джерело: Microsoft

- Запитайте розробників та більш досвідчений у роботі з програмним забезпеченням персонал про їхні потреби в сертифікації. Тим працівникам, які також лише починають знайомитись з технологією, можуть стати у пригоді сертифікати для просунутих користувачів.

- Покращуйте безпеку завдань з розробки. Інженерам програмного забезпечення також доведеться внести зміни, щоб адаптуватися до хмари. Вони включають автоматичне тестування безпеки та зміну управління ідентифікацією.

Добре навчені співробітники допоможуть зробити ваш перехід на хмарні сервіси набагато безпечнішим. Навчання навичкам всередині компанії - це найкращий спосіб набути нових знань, щоб захистити свої цифрові активи, тож саме час замислитись над проведенням тренінгу - це швидко, дешево і дуже важливо.

Наостанок

Економія коштів, безпека даних та кращі можливості для співпраці - серед найбільших переваг використання хмарних сервісів.

Але хмарні сервіси, як і будь-яка інша технологія, несуть певні ризики, які компанії, проте, можуть мінімізувати. Так, лише п’ять кроків буде достатньо, щоб запобігти багатьом кіберзагрозам, з якими щодня стикаються інші бізнеси.